Gli attacchi informatici a danno degli utenti o degli speditori sono sempre in agguato. Ne esistono di tanti tipi e con diversi scopi.

Oggi ti parliamo del List bombing, con l’obiettivo di metterti in guardia da questo attacco che negli ultimi anni è diventato sempre più frequente.

Tutto ciò che devi sapere:

- List bombing, questo sconosciuto: cos’è e come funziona

- Perché accade e quali conseguenze per le sue vittime

- Come verificare se i tuoi form online sono oggetto di List bombing

- Quali misure di sicurezza adottare per proteggersi

- Aiuto, sono sotto attacco: cosa devo fare?

List bombing, questo sconosciuto: cos’è e come funziona

Il List bombing, anche conosciuto come Subscribtion bombing, è un tipo di attacco informatico causato da bot che, in modo automatizzato e fraudolento, iscrivono in uno stesso momento più indirizzi email – che possono essere legittimi, sottratti da liste pubbliche o generati in maniera casuale – su numerosi form di iscrizione o registrazione e che a loro volta generano l’invio di messaggi indesiderati (spam).

Perché accade e quali conseguenze per le sue vittime

Le motivazioni che si nascondono dietro un List bombing possono essere molteplici, così come i danni arrecati, sia a chi riceve i messaggi indesiderati generati dall’attacco, sia a chi li spedisce:

- Infastidire il destinatario

- Rendere la casella di posta del destinatario inaccessibile

- Distogliere l’attenzione del destinatario da notifiche importanti (come recupero password, transazioni bancarie, scadenza di un pagamento, etc.)

- Diffondere spam o phishing

- Portare avanti un attacco tipo DoS – denial of service – per prosciugare le risorse del sito web su cui è ospitato il form e renderlo così inutilizzabile

- Compromettere la reputazione del brand proprietario del form e l’integrità del suo database clienti: l’iscrizione fraudolenta di indirizzi email e l’invio di messaggi indesiderati, può tradursi in un’alta percentuale di segnalazioni spam, hard bounce e spam trap che, oltre a danneggiare la reputazione, può portare a problemi di deliverability e complicazioni di carattere privacy

- Danneggiare la reputazione dell’Email Service Provider che si occupa dell’invio delle email generate dalla compilazione del form: l’attacco può causare l’inserimento in Blacklist (es. Spamhaus) di alcuni suoi IP o dell’intero range dei suoi IP di invio, compromettendo così la sua capacità di inviare correttamente le email dei suoi clienti.

Come verificare se i tuoi form online sono oggetto di List bombing

Ci sono diversi segnali che possono aiutarti a capire se sei stato vittima di questo attacco:

- Aumento anomalo ed inaspettato di nuovi iscritti rispetto al consueto

- Numerose iscrizioni provenienti da uno stesso IP ed in un arco temporale molto breve

- Stessi indirizzi email iscritti a più form di iscrizione o registrazione

- Numerosi iscritti con:

- indirizzi email di provider di posta non in linea con il tuo target. Se il tuo mercato di riferimento è italiano o europeo, gli indirizzi email dei tuoi iscritti avranno per lo più domini di provider di posta italiani o europei. Dunque, la presenza di indirizzi email con domini quali comcast.com (dominio americano), qq.com (dominio cinese) oppure .gov (agenzie governative americane) deve insospettirti

- campi testuali (es. “nome” e/o “cognome”) che presentano sequenze di caratteri sospetti o valori ricorrenti

- campi valorizzati erroneamente – ad esempio, campi come città, indirizzo o numero di telefono valorizzati con nomi e cognomi di persone

Quali misure di sicurezza adottare per proteggersi

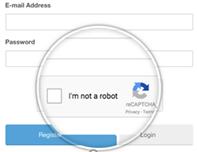

CATPCHA o reCAPTCHA

Protezione più efficace per bloccare i bot.

Il CAPTCHA – Completely Automated Public Turing test to tell Computers and Humans Apart – è un test che serve per distinguere le compilazioni automatiche dei bot da quelle di un essere umano.

Il CAPTCHA tradizionale chiede agli utenti di identificare delle lettere o numeri che sono distorte in modo tale da rendere estremamente difficile a un bot la loro identificazione.

Per superare il test, gli utenti devono interpretare il testo distorto, digitarlo nell’apposito campo, e poi premere invio. Se le lettere e i numeri non corrispondono, gli utenti vengono sollecitati a riprovare.

Il reCAPTCHA è un servizio gratuito offerto da Google in sostituzione dei CAPTCHA tradizionali. Esistono diversi tipi di test reCAPTCHA in cui si richiede ad esempio:

- Di riconoscere parole o testi, come il CAPTCHA tradizionale ma con la differenza che sono estratte da immagini del mondo reale

- Di spuntare la famosa casella “I’m not a robot”

- Di riconoscere delle immagini

Le versioni più recenti di reCAPTCHA sono, inoltre, in grado di capire se l’utente che compila un form online è un bot oppure un essere umano senza doverlo sottoporre ad un test da completare.

Se questo non accade, allora l’utente riceverà una tipica “sfida” reCAPTCHA.

Inserimento di un campo nascosto nel form

La sua compilazione è indicativa del fatto che sia stato un bot a farla e non un utente “reale”, perché al suo occhio il campo non sarebbe visibile.

Questo metodo non ti mette però al sicuro da tutti i bot, in quanto i più intelligenti non compilano i campi nascosti simulando così un comportamento umano.

Limitazioni su IP, valori e tempo di compilazione

Per individuare e bloccare delle compilazioni automatiche di bot, può essere utile impostare anche dei limiti su:

- numero di compilazioni provenienti da uno stesso IP o sul numero di compilazioni che coinvolgono lo stesso indirizzo email.

- tempo che l’utente impiega per compilare il modulo. Un umano impiegherà fino a un minuto per compilare un paio di campi, mentre un bot può farlo in un secondo.

E il Double Opt-In?

Questa procedura prevede che l’utente che si è iscritto riceva sulla sua casella di posta un’email con un link univoco da cliccare per confermare la registrazione al servizio richiesto.

Implementando il Double Opt-In senza altra protezione, i tuoi form saranno comunque esposti a List bombing e a tentativi di iscrizioni illecite.

Gli utenti iscritti riceveranno email per confermare un’iscrizione o una registrazione non attesa e questo potrebbe scatenare una catena di eventi (segnalazioni spam, bounce, blacklisting) a danno della tua reputazione e di quella del server che utilizzi per spedire.

Tuttavia, la sua implementazione è ugualmente importante per difendere l’integrità del tuo database, perché non invierai email indesiderate ad utenti iscritti in modo illecito e che sarebbe difficile individuare.

Aiuto, sono sotto attacco: cosa devo fare?

Innanzitutto, niente panico!

Respira e segui questi semplicissimi step:

- Individua il form o i form sotto attacco e il periodo di tempo dell’attacco. Il List bombing potrebbe essere in corso da giorni;

- Metti il form offline;

- Implementa CAPTCHA o reCAPTCHA;

- Valuta se implementare altre delle misure di sicurezza precedentemente descritte;

- Rimetti il form online, continuando a monitorare il flusso di iscrizioni;

- Individua gli indirizzi email che sono stati aggiunti dal bot e rimuovili dal tuo database.

Sottovalutare il List bombing è molto pericoloso perché può danneggiare fortemente la reputazione del tuo brand, quella dell’Email Service Provider che utilizzi per spedire, causare blacklisting o complicazioni legali. Non rischiare di compromettere il tuo progetto di email marketing, affrettati a mettere in pratica i nostri consigli ?